安全公司 Kaspersky 日前發(fā)現了一個(gè)新的文件加密木馬���,它是 ELF 可執行文件���,旨在對基于 Linux 的操作系統計算機上的數據進(jìn)行加密����。

Kaspersky 經(jīng)過(guò)初步分析�,發(fā)現遇到的實(shí)際是已知勒索軟件 RansomEXX 的 Linux 構建版本��。

RansomEXX 是年初開(kāi)始活躍的一種大規模的勒索軟件����,主要針對有能力支付大額贖金的目標�,其攻擊對象包括德克薩斯州交通運輸部 TxDOT 和柯尼卡美能達 Konica Minolta���,政府承包商 Tyler Technologies���,蒙特利爾公交系統和巴西法院系統����。

RansomEXX 背后的運營(yíng)者創(chuàng )建 Linux 版本估計是考慮到今天許多企業(yè)的內部系統運行在 Linux 而不是 Windows 上�。

技術(shù)說(shuō)明

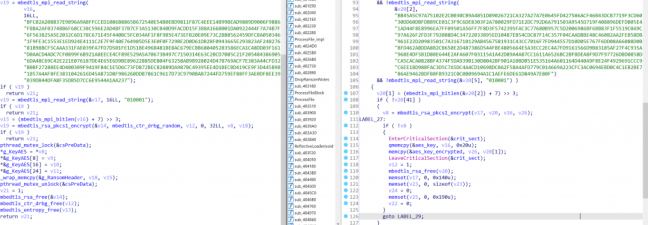

Kaspersky 公司遇到的示例 aa1ddf0c8312349be614ff43e80a262f 是 64 位 ELF 可執行文件�����。該木馬使用開(kāi)源庫 mbedtls 中的函數實(shí)現其加密方案��。

啟動(dòng)后��,該木馬會(huì )生成一個(gè) 256 位的密鑰��,并使用該密鑰加密攻擊目標的所有文件��。這些文件可以使用 ECB 模式下的 AES 分組密鑰訪(fǎng)問(wèn)�,AES 密鑰通過(guò)嵌入在木馬程序主體中的公共 RSA-4096 密鑰進(jìn)行加密�,并附加到每個(gè)加密文件中��。此外��,該木馬還會(huì )啟動(dòng)一個(gè)線(xiàn)程�,每 0.18 秒重新生成并加密 AES 密鑰����,而經(jīng)過(guò)測算實(shí)際是每秒變化一次���。

該樣本目前檢測到的威脅僅包括加密文件和留下贖金記錄��。

Kaspersky 公司對比了 Windows 系統上的 RansomEXX 和新木馬對 AES 密鑰加密的過(guò)程��。左側是 ELF 樣本 aa1ddf0c8312349be614ff43e80a262f; 右側是用于 TxDOT 攻擊的 PE 樣本 fcd21c6fca3b9378961aa1865bee7ecb���。盡管二者有不同優(yōu)化選項且針對不同平臺編譯器構建�,但相似性非常明顯�。另外���,二者的“作案手法”——代碼布局���、贖金記錄文本���、標題措辭等等相同�����。

本文轉自OSCHINA�����。

本文標題:Linux 更安全?大規模 Windows 勒索軟件移植至 Linux

本文地址:https://www.oschina.net/news/120117/windows-ransomexx-ported-to-linux

贛公網(wǎng)安備 36050202000267號

贛公網(wǎng)安備 36050202000267號